Основные стандарты безопасности. Защита информации и информационная безопасность международные и российские стандарты Стандарты iso по информационной безопасности

Отрадно, что рынок понимает важность и необходимость ИБ, и его внимание к вопросам ИБ неустанно растет.

Чтобы объяснить эту тенденции далеко ходить не надо: на слуху громкие компрометации информационных систем, которые приносят существенные финансовые и репутационные потери. В ряде случаев они стали и вовсе необратимыми для конкретного бизнеса. Таким образом безопасность собственной информации для организации становится не только залогом ее бесперебойной работы, но и критерием надежности для ее партнеров и клиентов.

Рынок играет по единым правилам, а критерии для измерения уровня текущей защищенности и эффективности процессов управления ИБ едины для всех его игроков. В их роли выступают стандарты, которые призваны помочь компании создать требуемый уровень защиты информации. К самым популярным в банковской сфере России можно отнести стандарт ISO/IEC 27000, стандарт Банка России по обеспечению информационной безопасности организаций банковской системы и стандарт безопасности данных инфраструктуры платежных карт PCI DSS.

Международная Организация по Стандартизации (ISO) и Международная Электротехническая Комиссия (IEC) разработали и опубликовали стандарты серии ISO/IEC 27000. Они содержат рекомендации к построению системы управления информационной безопасности. Аккредитованные компании-аудиторы имеют право совершать сертификацию по стандартам, руководствуясь заложенными в них требованиями.

Отсутствие строгого требования по выполнению Стандарта для участников российского рынка выливается в то, что его распространенность достаточно низкая. Например, в одной только Японии число компаний, удачно прошедших аудит по выполнению требования международного стандарта, больше аналогичного показателя для России и стран СНГ почти в 200 раз.

При этом нельзя не отметить, что в этот расчет не попадают компании, которые по факту выполняют требования Стандарта, но не прошли формальную сертификацию. Иными словами, на территории России и стран СНГ есть множество компаний, решивших выстроить процессы управления и поддержания уровня ИБ не ради «галочки» в виде сертификата соответствия, а для реальной пользы. Все дело в том, что часто стандарты серии 27000 являются первым шагом в развитии систем ИБ. А их использование в качестве ориентира - тот базис, которые предполагает дальнейшее строительство и развитие эффективной системы менеджмента ИБ.

ИББС СТО БР - достаточно близкий ISO/IEC 27001 стандарт, созданный Банком России для организаций банковской сферы, призванный обеспечить приемлемый уровень текущего уровня информационной безопасности и процессов управления безопасностью банков. Основными целями при создании были заявлены - повышение уровня доверия к банковской сфере, обеспечение защиты от угроз безопасности и снижение уровня ущерба от инцидентов ИБ. Стандарт является рекомендательным и до версии 2010 года особой популярностью не пользовался.

Активное внедрение ИББС СТО БР началось с выхода версии стандарта, включающей в себя требования по обеспечению безопасности персональных данных, и последующего за этим информационного письма, определяющего принятие к выполнению требований стандарта альтернативным путем выполнения законодательства в области обеспечения безопасности персональных данных. На настоящий момент по неофициальной статистике порядка 70% банков приняли стандарт Банка России в качестве обязательного к выполнению.

Стандарт ИББС БР является достаточно динамично развивающимся комплектом документов, с адекватными современным угрозам требованиями к обеспечению и управлению информационной безопасности. Использование его в Банках уже становится де-факто необходимым, несмотря на официальный рекомендательный статус, для организаций нефинансовой сферы документы комплекса ИББС могут послужить набором хороших практик в обеспечении безопасности информации.

Наконец, еще один крайне важный для финансовых организаций стандарт - Payment Card Industry Data Security Standard (PCI DSS, Стандарт безопасности данных индустрии платежных карт). Он был создан по инициативе пяти крупнейших мировых платежных систем - Visa, MasterCard, JCB, American Express и Discover, организовавших Совет по безопасности индустрии платежных карт (PCI SSC). Обслуживание платежных карт должно осуществляться по единым правилам и соответствовать определенному уровню ИБ. Очевидно, что безопасность - ключевой фактор при использовании технологий, связанных с денежными средствами. Поэтому защита данных платежных карт - это приоритетная задача любой платежной системы.

Ключевое отличие стандарта PCI DSS от перечисленных выше - его обязательное применение для всех организаций, обрабатывающих платежные карты. При этом требования к оценке соответствия достаточно гибкие - они зависят от числа обрабатываемых транзакций: от самостоятельной оценки до прохождения сертификационного аудита. Последний проводится компанией, имеющей статус PCI QSA.

Ключевой особенностью появления стандарта PCI DSS было обозначение крайних сроков по приведению к соответствию. Это привело к тому, что большинство крупных игроков индустрии платежных карт проделали работу по выполнению требований. В результате это отразилось на общем уровне защищенности как отдельных участников, так и всей индустрии безналичной оплаты.

Хотя появление стандарта и было инициативой крупнейших игроков индустрии платежных систем, он может найти свое применение и стать ориентиром для организаций, с этой индустрией не связанных. Главное преимущество его использования - постоянные обновления и, как следствие, актуальные меры и рекомендации по снижению угроз ИБ.

Применение стандартов и соответствие их требованиям, несомненно, является хорошей практикой и большим шагом вперед при выстраивании системы информационной безопасности. Но, к сожалению, есть примеры того, как сам факт соответствия не гарантирует высокий уровень защищенности. Действие сертификата распространяется на определенный период, когда процедуры, сделанные исключительно для формального соответствия, перестают работать. Таким образом может получиться, что состояние системы ИБ в организации на момент проведения аудита не соответствует оценке, сделанной через полгода.

К тому же при анализе возможных рисков нельзя исключать человеческий фактор, который может означать ошибку самих аудиторов в определении области проверки, состава проверяемых компонентов и общих выводах.

В заключение хотелось бы отметить, что соответствие стандартам не отменяет постоянный процесс обеспечения безопасности критичной информации. Идеальной безопасности не бывает, но использование разных инструментов позволяет добиться максимального уровня ИБ. Стандарты ИБ являются как раз таким инструментом.

Оценить:

0 4

В.В. Тихоненко Руководитель Союза специалистов-экспертов по качеству (г. Киев, Украина), к.тех.н., Генеральный директор ЭКТЦ "ВАТТ"

В статье приведено описание основных международных и национальных стандартов безопасности. Рассмотрены определения терминов «безопасность», «опасность», «риск». Сделаны предположения о возможности применения для описания опасностей принципов неопределенности Гейзенберга и дополнительности Бора.

Что такое «безопасность»?

Обеспечение безопасности — одно из важнейших требований, которое должны выполнять все, везде и всегда, так как любая деятельность потенциально опасна. Безопасность связана с риском (они взаимозависимы). Рассмотрим определения этих понятий, приведенные в стандартах .

Безопасность — отсутствие недопустимого риска .

Опасность — потенциальный источник возникновения ущерба .

Риск — эффект от неопределенности целей .

Таким образом, безопасность характеризуется не отсутствием риска вообще, а только отсутствием недопустимого риска. Стандарты определяют допустимый риск как «оптимальный баланс между безопасностью и требованиями, которым должны удовлетворять продукция, процесс или услуга, а также такими факторами, как выгодность для пользователя, эффективность затрат, обычаи и др.». Стандарт , часто используемый предприятиями, трактует допустимый (приемлемый) риск как «риск, уменьшенный до уровня, который организация может допустить, учитывая свои законодательные обязательства и собственную политику в области гигиены и безопасности труда».

В стандартах регламентированы способы уменьшения риска (в порядке приоритетов):

- разработка безопасного проекта;

- защитные устройства и персональное защитное оборудование (это коллективные и индивидуальные средства защиты — прим. авт.);

- информация по установке и применению;

- обучение.

Типы стандартов безопасности

Согласно могут быть следующие типы стандартов безопасности:

- основополагающие, включающие в себя фундаментальные концепции, принципы и требования, относящиеся к основным аспектам безопасности. Эти стандарты применяют для широкого диапазона видов продукции, процессов и услуг;

- групповые, содержащие аспекты безопасности, применимые к нескольким видам или к семейству близких видов продукции, процессов или услуг. В этих документах делают ссылки на основополагающие стандарты безопасности;

- стандарты безопасности продукции, включающие в себя аспекты безопасности определенного вида или семейства продукции, процессов или услуг. В этих документах делают ссылки на основополагающие и групповые стандарты;

- стандарты на продукцию, содержащие аспекты безопасности, но касающиеся не только этих вопросов. В них должны быть сделаны ссылки на основополагающие и групповые стандарты безопасности. В таблице приведены примеры международных стандартов, относящихся к перечисленным типам. Можно рекомендовать ознакомиться с табл. 1 стандарта , в которой указаны международные, европейские и российские нормативные документы, содержащие требования к характеристикам функции безопасности.

Задание требований безопасности в регламентах/стандартах должно основываться на анализе риска причинения вреда людям, имуществу или окружающей среде или их сочетанию - так говорится в стандартах . На рисунке схематически приведены основные риски предприятия с указанием стандартов управления рисками.

Возможно, для описания и анализа опасностей и рисков можно было бы применять дельта-функции Дирака и функции Хевисайда, так как переход от допустимого к недопустимому риску — скачкообразный.

Принципы и средства обеспечения безопасности

Теоретически можно выделить следующие принципы обеспечения безопасности:

- управленческие (адекватности, контроля, обратной связи, ответственности, плановости, стимулирования, управления, эффективности);

- организационные (защиты временем, информации, резервирования, несовместимости, нормирования, подбора кадров, последовательности, эргономичности);

- технические (блокировки, вакуумирования, герметизации, защиты расстоянием, компрессии, прочности, слабого звена, флегматизации, экранирования);

- ориентирующие (активности оператора, замены оператора, классификации, ликвидации опасности, системности, снижения опасности).

Остановимся подробнее на принципе классификации (категорирования). Он состоит в делении объектов на классы и категории по признакам, связанным с опасностями. Примеры: санитарнозащитные зоны (5 классов), категории производств (помещений) по взрывопожарной опасности (А, Б, В, Г, Д), категории/классы по директивам АТЕХ (3 категории оборудования, 6 зон), классы опасности отходов (5 классов — в России, 4 класса — в Украине), классы опасности веществ (4 класса), классы опасности при перевозках опасных грузов (9 классов) и др.

Информация

По расчетам Гейнриха на один несчастный случай со смертельным исходом приходится около 30 травм с менее тяжелыми последствиями и около 300 других инцидентов, которые могут пройти практически незамеченными. При этом косвенные экономические затраты на ликвидацию последствий в четыре раза превышают прямые.

Справка

около 20% всех неблагоприятных событий связаны с отказами оборудования, а 80% - с человеческой ошибкой, из которых 70% ошибок произошли из-за скрытых организационных слабостей (ошибки скрывались, не было реакции на них), а около 30% связаны с индивидуальным работником.

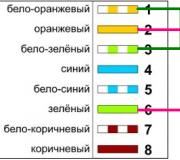

Рис. Риски компании (пример) и применимые к ним стандарты

Примечания:

ЕСО — Европейские стандарты оценки (Европейская группа оценщиков TEGoVA);

МСО — Международные стандарты оценки (имущества);

МСФО — Международные стандарты финансовой отчетности (IFRS);

BASEL II — соглашение «Международная конвергенция измерения капитала и стандартов капитала: новые подходы» Базельского комитета по банковскому надзору;

BRC — The British Retail Consortium Global standards (Стандарты Консорциума Британской торговли);

COBIT — Control Objectives for Information and Related Technology («Задачи информационных и смежных технологий» — пакет открытых документов, около 40 международных и национальных стандартов и руководств в области управления IT, аудита и IT-безопасности); COSO — Committee of Sponsoring Organizations of the Treadway Commission (стандарт комитета спонсорских организаций комиссии Тредвея);

FERMA — Federation of European Risk Management Associations (стандарт Федерации европейских ассоциаций риск-менеджеров); GARP — Global Association of Risk Professionals (стандарт Ассоциации риск-профессионалов);

IFS — International Featured Standards (Международные стандарты по производству и реализации продуктов питания);

ISO/PAS 28000 — Specification for security management systems for the supply chain (Системы менеджмента безопасности цепи поставок. Технические условия);

NIST SP 800-30 — Risk Management Guide for Information Technology Systems (Руководство по управлению рисками в системах информационных технологий).

Таблица. Стандарты безопасности (примеры)

|

Тип стандартов |

примеры стандартов |

|

|

Основополагающие стандарты |

ISO 31000 Risk management — Principles and guidelines (Менеджмент риска. Принципы и руководства); IEC/ ISO 31010 Risk management — Risk assessment techniques (Менеджмент риска. Методы оценки риска); BS 31100 Risk management.Code of practice (Менеджмент риска. Практический кодекс); BS 25999 Business continuity management (part 1, part 2) (Управление непрерывностью бизнеса, ч. 1, 2); IEC 61160 Risk management. Formal design review (Менеджмент риска. Формальный анализ проекта); BS OHSAS 18001 Occupational health and safety management systems. Requirements. (Системы менеджмента безопасности труда и здоровья. Требования); GS-R-1 Legal and Governmental Infrastructure for Nuclear, Radiation, Radioactive Waste and Transport Safety. Requirements (Законодательная и правительственная инфраструктура для ядерной и радиационной безопасности, безопасности радиоактивных отходов и транспортировки); ISO 22000:2005 Food safety management systems — Requirements for any organization in the food chain (Системы управления безопасностью пищевой продукции. Требования для любой организации в пищевой цепочке) |

|

|

Групповые стандарты |

ISO 14121 Safety of machinery — Risk assessment (Безопасность машин. Оценка риска); ISO 12100 Safety of machinery — Basic concepts, general principles for design (Безопасность машин. Базовые концепции, основные принципы для проектирования); ISO 13849 Safety of machinery — Safety-related parts of control systems (Безопасность машин. Безопасность частей систем контроля); ATEX 95 directive 94/9/EC, Equipment and protective systems intended for use in potentially explosive atmospheres (Директива 94/9/EC. Оборудование и защитные системы, предназначенные для применения в потенциально взрывоопасных атмосферах); ATEX 137 directive 99/92/EC, Minimum requirements for improving the safety and health protection of workers potentially at risk from explosive atmospheres (Директива 1999/92EC. Минимальные требования для улучшения безопасности, охраны труда и здоровья работников, а также потенциального риска от взрывоопасной атмосферы); IEC 62198 Project Risk Management — Application Guidelines (Управление риском проекта. Руководство по применению); ISO 15190 Medical laboratories — Requirements for safety (Медицинские лаборатории. Требования к безопасности); ISO 14971 Medical devices — Application of risk management to medical devices (Медицинские приборы. Применение менеджмента риска к медицинским приборам); ISO 14798 Lifts (elevators), escalators and moving walks — Risk assessment and reduction methodology (Лифты, эскалаторы и конвейеры. Методология оценки и снижения риска); ISO 15408 Information technology — Security techniques — Evaluation criteria for IT security (Информационная технология. Критерии оценки для безопасности информационной технологии) |

|

|

Стандарты на безопасность продукции |

ISO 10218 Robots for industrial environments — Safety requirements (Промышленные роботы. Требования безопасности); IEC 61010-1:2001 Safety requirements for electrical equipment for measurement, control, and laboratory use-Part 1: General requirements (Требования безопасности к оборудованию для измерений, контроля и лабораторного применения. Часть 1: Основные требования); IEC 60086-4:2000-Primary batteries-Part 4: Safety of lithium batteries. (Батареи первичные. Часть Часть 4: Безопасность литиевых батарей); EC 61199 Single-capped fluorescent lamps. Safety specifications (Лампы люминесцентные одноцокольные. Требования безопасности); IEC 60335 Household and similar electrical appliances — Safety (Приборы электрические бытового и аналогичного назначения. Безопасность); IEC 60065 Audio, video and similar electronic apparatus — Safety requirements (Аудио, видео и подобная электронная аппаратура. Требования безопасности); EN 692 Mechanical presses — Safety (Механические прессы. Безопасность); EN 50088 Safety of electric toys (Безопасность электрических игрушек) |

|

|

Стандарты на продукцию |

Standards of Codex Alimentarius Commission. (Стандарты Комиссии Кодекс Алиментариус на продукцию CODEX STAN 12-1981, CODEX STAN 13-1981 и др.); ISO 3500:2005 Gas cylinders — Seamless steel CO2 cylinders for fixed fire-fighting installations on ships (Баллоны газовые. Стальные бесшовные баллоны с углекислым газом для судовых стационарных пожарных установок); ISO 4706:2008 Gas cylinders — Refillable welded steel cylinders — Test pressure 60 bar and below (Баллоны газовые. Баллоны стальные сварные заправляемые. Испытательное давление 60 бар и ниже); EN 13109:2002 LPG tanks. Disposa (Баллоны для сжиженного газа. Использование); EN 13807:2003 Transportable gas cylinders. Battery vehicles. Design, manufacture, identification and testing (Баллоны газовые переносные. Аккумуляторные автомобили. Проектирование, изготовление, идентификация и испытания); ГОСТ 10003-90. Стирол. Технические условия; ГОСТ 10007-80. Фторопласт-4. Технические условия; ГОСТ 10121-76. Масло трансформаторное селективной очистки. Технические условия; ГОСТ 10037-83. Автоклавы для строительной индустрии. Технические условия |

Средства обеспечения безопасности делятся на средства коллективной (СКЗ) и индивидуальной защиты (СИЗ). В свою очередь, СКЗ и СИЗ делятся на группы в зависимости от характера опасностей, конструктивного исполнения, области применения и т.д.

Основные стандарты безопасности

В Европейском Союзе требования по оценке профессиональных рисков содержатся в:

- Директиве 89/391/ЕЕС (требования по введению оценки профессиональных рисков в государствахчленах ЕС);

- индивидуальных директивах Евросоюза о безопасности труда на рабочих местах (89/654/ЕЕС, 89/655/ЕЕС, 89/656/ЕЕС, 90/269/ЕЕС, 90/270/ ЕЕС, 1999/92/ЕС и др.) и о защите работников от химических, физических и биологических рисков, канцерогенов и мутагенов (98/24/ЕС, 2000/54/ЕС, 2002/44/ЕС, 2003/10/ ЕС, 2004/40/ЕС, 2004/37/ЕС и др.) Свое особое место в сфере безопасности занимают и АТЕХ директивы ЕС — одна для изготовителей, а другая для пользователей оборудования:

- «ATEX 95 оборудование» (Директива 94/9/EC) — оборудование и защитные системы, предназначенные для применения в потенциально взрывоопасных атмосферах;

- «ATEX 137 рабочее место» (Директива 1999/92/EC) — минимальные требования для улучшения безопасности, охраны труда и здоровья работников, подвергаемых потенциальному риску от воздействия взрывоопасной атмосферы.

Учитывая важность оценки профессиональных рисков для безопасности труда на рабочих местах, Европейское агентство по обеспечению здоровья и безопасности работников в 1996 г. опубликовало Руководство о порядке проведения оценки рисков (Guidance on risk assessment at work) и постоянно добавляет много полезных примеров для определения опасностей при оценке профессиональных рисков.

В целом также и требования европейской Директивы REACH направлены на обеспечение безопасности. Эта система основана на управлении рисками, связанными с веществами, которые содержатся в химических соединениях, а в отдельных случаях и в изделиях.

Важное место занимают стандарты системы безопасного труда (ГОСТ ССБТ). Это документы хорошо выстроенной системы, которая существует в немногих странах мира. Так безопасность технологического оборудования должна соответствовать ГОСТ 12.2.003 , безопасность технологических процессов — ГОСТ 12.3.002 . А если производятся, сохраняются и применяются опасные вещества, то требования к безопасности определяются по ГОСТ 12.1.007 . Системы (устройства, элементы) безопасности должны соответствовать ГОСТ 12.4.011 , а при пожаре и взрыве — еще и ГОСТ 12.1.004 .

Требования к безопасности строений/сооружений определяются по строительным нормам и правилам.

Большое значение имеют также медицинские стандарты и регламенты (GMP — надлежащая производственная практика, GLP — надлежащая лабораторная практика, GDP — надлежащая дистрибьюторская практика, GPP — надлежащая аптечная практика и др.).

Стандарты безопасности в продовольственной сфере определяются Комиссией Codex Alimentarius. Есть также регламенты безопасности в ветеринарии, растениеводстве.

Развитие космонавтики и ядерной энергетики, усложнение авиационной техники привело к тому, что изучение безопасности систем было выделено в независимую отдельную область деятельности (например, МАГАТЭ была опубликована новая структура стандартов по безопасности: GS-R-1 «Законодательная и правительственная инфраструктура для ядерной и радиационной безопасности, безопасности радиоактивных отходов и транспортировки»). Еще в 1969 г. Министерство обороны США приняло стандарт MILSTD-882 «Программа по обеспечению надежности систем, подсистем и оборудования». В нем изложены требования для всех промышленных подрядчиков по военным программам.

Важными документами являются карты безопасности материала (MSDSкарты — Material safety data sheet) . MSDS-карты, как правило, содержат следующие разделы: сведения о продукте, опасные составляющие, потенциальное воздействие на здоровье (контакт с кожей, воздействие при приеме пищи, предельные дозы, раздражающее действие, возбуждающее действие, взаимно усиливающее действие в контакте с другими химическими веществами, кратковременное воздействие, долговременное воздействие, влияние на репродуктивность, мутагенность, канцерогенность), порядок оказания первой медицинской помощи (при попадании на кожу, в глаза, желудок, при вдыхании), пожаро- и взрывоопасность (огнеопасность/горючесть — при каких условиях, способы тушения, особые инструкции по тушению огня, опасные продукты сгорания), данные по химической активности (химическая стабильность, условия химической активности, опасные продукты распада), действия в случае розлива/утечки (включая утилизацию отходов, распад/токсичность для водной флоры/фауны, грунта, воздуха), борьба с воздействием вещества и средства индивидуальной защиты (технические средства, перчатки, средства защиты органов дыхания и зрения, защитная обувь, защитная одежда), требования к хранению и работе с веществом (хранение, работа, порядок транспортировки), физические характеристики вещества, экологическая, нормативная, дополнительная информация. Такие MSDS-карты готовит производитель и передает пользователю/потребителю. Данные из MSDS-карт необходимо включить в инструкции производственные и по охране труда.

Факты

Примеры отзывов продукции по причине ее опасности

- Компания Apple отзывала в 2009 г. плееры iPod nano 1G из-за опасности взрывов аккумуляторной батареи (http://proit.com.ua/print/?id=20223).

- McDonald"s в 2010 г. отзывал в США 12 миллионов коллекционных стаканов с символикой мультфильма «Шрек» из-за того, что в краске, которой они окрашены, был обнаружен кадмий (www.gazeta.ru/news/lenta/.../n_1503285.shtml).

- В 2008 г. тысячи младенцев в Китае попали в больницы после отравления молочной смесью, в которой был обнаружен меламин. Компания Sanlu официально извинилась перед своими потребителями, заявив, что токсичные вещества добавляли в свою продукцию поставщики молока (http://newsvote.bbc.co.uk/mpapps/pagetools/print/news.bbc.co.uk/hi/russian/international/newsid_7620000/7620305.stm).

- Французское Управление по безопасности медицинской продукции требовало отозвать один из видов протезов (силиконовые импланты) с 1 апреля 2010 г., так как он не прошел необходимую проверку (http://www.newsru.co.il/health/01apr2010/pip301.html).

- Компания Thule недавно обнаружила, что предлагаемый ею набор для крепления багажника к крыше автомобиля является недостаточно надежным (для изделий выпущенных с 1 января 2008 г. по 28 февраля 2009 г.) по причине хрупкости входящего в комплект болта. После проведения фирмой внутренних испытаний было установлено, что болт в основании не соответствует стандартам компании по технике безопасности. Из-за высокой степени риска для потребителей (возможное разрушение болта при нагрузке может привести к отсоединению рейки и груза во время движения) компания Thule приняла решение немедленно отозвать продукцию из обращения (http://www2.thulegroup.com/en/Product-Recall/Introduction2/).

Заключение

Специалистам, разрабатывающим стандарты безопасности, нужно больше внимания уделять гармонизации нормативов, применяемых в различных областях. Например, использовать подходы, изложенные в принципах неопределенности Гейзенберга и дополнительности Бора. Кроме того, не забывать о человеческих ошибках и устранении организационных слабостей. Введение риск-менеджмента на предприятиях поможет повысить уровень безопасности. В последние годы активно развиваются стандарты риск-менеджмента, например . Изучение и применение этих документов также способствует улучшению культуры безопасности.

Безусловно, в сфере безопасности стандарты, регламенты, нормы, правила, инструкции необходимы, но не менее важно их выполнение.

Для обеспечения безопасности необходимо знать ответы на вопросы:

1. Какова вероятность возникновения инцидента?

2. Каковы будут негативные последствия?

3. Как их минимизировать?

4. Как продолжать деятельность во время и после инцидента?

5. Каковы приоритеты и временные рамки восстановления?

6. Что, как, когда и кому необходимо сделать?

7. Какие предупреждающие меры надо предпринимать, чтобы упредить/ минимизировать негативные последствия?

Использованная литература

1. ГОСТ 12.1.007-76 (1999). ССБТ. Вредные вещества. Классификация и общие требования безопасности.

2. ГОСТ 12.1.004-91. ССБТ. Пожарная безопасность. Общие требования.

3. ГОСТ 12.2.003-91. ССБТ. Оборудование производственное. Общие требования безопасности.

4. ГОСТ 12.3.002-75 (2000). ССБТ. Процессы производственные. Общие требования безопасности.

5. ГОСТ 12.4.011-89. ССБТ. Средства защиты работающих. Общие требования и классификация.

6. ГОСТ Р 51898-2002. Аспекты безопасности. Правила включения в стандарты.

7. ГОСТ Р 12.1.052-97. ССБТ. Информация о безопасности веществ и материалов (Паспорт безопасности). Основные положения.

8. ГОСТ Р ИСО 13849-1-2003. Безопасность оборудования. Элементы систем управления, связанные с безопасностью. Часть 1. Общие принципы конструирования.

9. BS 31100:2008. Risk management — Code of practice.

10. BS OHSAS 18001:2007. Occupational health and safety management systems. Requirements.

11. CWA 15793:2008. Laboratory biorisk management standard.

12. ISO/IEC 51:1999. Safety aspects - Guidelines for their inclusion in standards.

13. ISO/IEC Guide 73:2009. Risk management — Vocabulary — Guidelines for use in standards.

14. ISO 31000:2009. Risk management - Principles and guidelines.

15. IEC/ISO 31010:2009. Risk management — Risk assessment techniques.

16. ISO 15190:2003. Medical laboratories - Requirements for safety.

17. Reason J. Human error. — New York: Cambridge University Press, 1990. — 316 p.

18. Regulation (EC) № 1907/2006 of the European Parliament and the Council of 18 December 2006 concerning the Registration, Evaluation, Authorisation and Restriction of Chemicals (REACH), establishing a European Chemicals Agency, amending Directive 1999/45/EC and repealing Council Regulation (EEC) № 793/93 and Commission Regulation (EC) № 1488/94 as well as Council Directive 76/769/EEC and Commission Directives 91/155/EEC, 93/67/ EEC, 93/105/EC and 2000/21/EC.

1.1. Международные стандарты информационного обмена

Обеспечение информационной безопасности (ИБ) необходимо проводить с учетом соответствующих стандартов и спецификаций.

Стандарты в области криптографии и Руководящие документы Федеральной службы по техническому и экспортному контролю (ФСТЭК России, ранее Государственная техническая комиссия при Президенте Российской Федерации) закреплены законодательно.

Роль стандартов зафиксирована в основных понятиях закона РФ «О техническом регулировании» от 27 декабря 2002 г. под номером 184-ФЗ (принят Государственной Думой 15 декабря 2002 г.):

стандарт – документ, в котором в целях добровольного многократного использования устанавливаются характеристики продукции, правила осуществления и характеристики процессов производства, эксплуатации, хранения, перевозки, реализации и утилизации, выполнения работ или оказания услуг. Стандарт также может содержать требования к терминологии, символике, упаковке, маркировке или этикеткам и правилам их нанесения;

стандартизация - деятельность по установлению правил и характеристик в целях их добровольного многократного использования, направленная на достижение упорядоченности в сферах производства и обращения продукции и повышение конкурентоспособности продукции, работ или услуг.

Выделяют две группы стандартов и спецификаций в области ИБ:

оценочные стандарты , предназначенные для оценки и классификации информационных систем и средств защиты по требованиям безопасности;

спецификации , регламентирующие различные аспекты реализации и использования средств и методов защиты.

Оценочные стандарты описывают важнейшие понятия и аспекты информационных систем (ИС), играя роль организационных и архитектурных спецификаций.

Другие спецификации определяют, как именно строить ИС предписанной архитектуры и выполнять организационные требования.

К оценочным стандартам относятся:

1. Стандарт МО США «Критерии оценки доверенных компьютерных сетей» (Department of Defense Trusted Computer System Evaliation Criteria, TCSEC), («Оранжевая книга») и его сетевая конфигурация «Гармонизированные критерии Европейских стран».

2. Международный стандарт «Критерии оценки безопасности информационных технологий».

3. Руководящие документы ФСТЭК России.

4. Федеральный стандарт США «Требования безопасности для криптографических модулей».

5. Международный стандарт ISO IES 15408:1999 «Критерии оценки безопасности информационных технологий» («Общие критерии»).

Технические спецификации , применимые к современным распределенным ИС, создаются, «Тематической группой по технологии Internet » (Internet Engineering Task Force, IETF) и ее подразделением – рабочей группой по безопасности. Ядром рассматриваемых технических спецификаций служат документы по безопасности на IP-уровне (IPsec). Кроме этого, анализируется защита на транспортном уровне (Transport Layer Security, TLS), а также на уровне приложений (спецификации GSS-API, Kerberos). Необходимо отметить, что Internet-сообщество уделяет должное внимание административному и процедурному уровням безопасности («Руководство по информационной безопасности предприятия», «Как выбирать поставщика Интернет-услуг», «Как реагировать на нарушения информационной безопасности»).

Сетевая безопасность определяется спецификациями Х.800 «Архитектура безопасности для взаимодействия открытых систем », Х.500 «Служба директорий: обзор концепций, моделей и сервисов » и Х.509 «Служба директорий: каркасы сертификатов открытых ключей и атрибутов ».

Британский стандарт BS 7799 «Управление информационной безопасностью. Практические правила » предназначен для руководителей организаций и лиц, отвечающих за информационную безопасность, без сколько-нибудь существенных изменений воспроизведен в международном стандарте ISO/IEC 17799.

Общие сведения о стандартах и спецификациях в области информационной безопасности представлены ниже.

«Оранжевая книга»

В «Оранжевой книге» заложен понятийный базис ИБ:

– безопасная и доверенная системы,

– политика безопасности,

– уровень гарантированности,

– подотчетность,

– доверенная вычислительная база,

– монитор обращений,

– ядро и периметр безопасности. Стандарт выделяет политику безопасности, как добровольное (дискреционное) и принудительное (мандатное) управление доступом, безопасность повторного использования объектов.

С концептуальной точки зрения наиболее значимый документ в ней – «Интерпретация “Оранжевой книги” для сетевых конфигураций» (Trusted Network Interpretation). Он состоит из двух частей. Первая содержит интерпретацию, во второй описываются сервисы безопасности, специфичные или особенно важные для сетевых конфигураций.

Важнейшее понятие, введенное в первой части, – сетевая доверенная вычислительная база. Другой принципиальный аспект – учет динамичности сетевых конфигураций. Среди защитных механизмов выделена криптография, помогающая поддерживать как конфиденциальность, так и целостность.

Также стандарт описывает достаточное условие корректности фрагментирования монитора обращений, являющееся теоретической основой декомпозиции распределенной ИС в объектно-ориентированном стиле в сочетании с криптографической защитой коммуникаций.

Гармонизированные критерии Европейских стран

В этих критериях отсутствуют требования к условиям, в которых должна работать информационная система. Предполагается, что сначала формулируется цель оценки, затем орган сертификации определяет, насколько полно она достигается, т. е. в какой мере корректны и эффективны архитектура и реализация механизмов безопасности в конкретной ситуации. Чтобы облегчить формулировку цели оценки, стандарт содержит описание десяти примерных классов функциональности, типичных для правительственных и коммерческих систем.

В «Гармонизированных критериях» подчеркивается различие между системами и продуктами информационных технологий, но для унификации требований вводится единое понятие – объект оценки.

Важно указание и на различие между функциями (сервисами) безопасности и реализующими их механизмами, а также выделение двух аспектов гарантированности – эффективности и корректности средств безопасности.

«Гармонизированные критерии» подготовили появление международного стандарта ISO/IEC 15408:1999 «Критерии оценки безопасности информационных технологий» (Evaluation criteria for IT security), в русскоязычной литературе именуемого «Общими критериями».

На данный момент времени «Общие критерии» – самый полный и современный оценочный стандарт. Это стандарт, определяющий инструменты оценки безопасности ИС и порядок их использования; он не содержит предопределенных классов безопасности. Такие классы можно строить, опираясь на заданные требования.

«Общие критерии» содержат два основных вида требований безопасности:

Функциональные, соответствующие активному аспекту защиты, предъявляемые к функциям (сервисам) безопасности и реализующим их механизмам;

Требования доверия, соответствующие пассивному аспекту; они предъявляются к технологии и процессу разработки и эксплуатации. Требования безопасности формулируются, и их выполнение проверяется для определенного объекта оценки – аппаратно-программного продукта или информационной системы.

Безопасность в «Общих критериях» рассматривается не статично, а в соответствии с жизненным циклом объекта оценки.

«Общие критерии» способствуют формированию двух базовых видов используемых на практике нормативных документов – это профиль защиты и задание по безопасности.

Профиль защиты представляет собой типовой набор требований, которым должны удовлетворять продукты и/или системы определенного класса.

Задание по безопасности содержит совокупность требований к конкретной разработке, их выполнение позволит решить поставленные задачи по обеспечению безопасности.

Руководящие документы (РД) ФСТЭК России начали появляться несколько позже, уже после опубликования «Гармонизированных критериев», и, по аналогии с последними, подтверждают разницу между автоматизированными системами (АС) и продуктами (средствами вычислительной техники, СВТ).

В 1997 г. был принят РД по отдельному сервису безопасности – межсетевым экранам (МЭ). Его основная идея состоит в классификации МЭ на основании осуществляющих фильтрацию потоков данных уровней эталонной семиуровневой модели – получила международное признание и продолжает оставаться актуальной.

В 2002 г. Гостехкомиссия России приняла в качестве РД русский перевод международного стандарта ISO/IEC 15408:1999 «Критерии оценки безопасности информационных технологий».

Х.800 «Архитектура безопасности для взаимодействия открытых систем»

Среди технических спецификаций основным документом является

Х.800 «Архитектура безопасности для взаимодействия открытых систем». Здесь выделены важнейшие сетевые сервисы безопасности: аутентификация, управление доступом, обеспечение конфиденциальности и/или целостности данных, а также невозможность отказаться от совершенных действий. Для реализации сервисов предусмотрены следующие сетевые механизмы безопасности и их комбинации: шифрование, электронная цифровая подпись (ЭЦП), управление доступом, контроль целостности данных, аутентификация, дополнение трафика, управление маршрутизацией, нотаризация. Выбраны уровни эталонной семиуровневой модели, на которых могут быть реализованы сервисы и механизмы безопасности. Детально рассмотрены вопросы администрирования средств безопасности для распределенных конфигураций.

Спецификация Internet-сообщества RFC 1510 «Сетевой сервис аутентификации Kerberos (V5)»

Он относится к проблеме аутентификации в разнородной распределенной среде с поддержкой концепции единого входа в сеть. Сервер аутентификации Kerberos представляет собой доверенную третью сторону, владеющую секретными ключами обслуживаемых субъектов и помогающую им в попарной проверке подлинности. Клиентские компоненты Kerberos присутствуют в большинстве современных операционных систем.

Федеральный стандарт США FIPS 140-2 «Требования безопасности для криптографических модулей» (Security Requiremen ts for Cryptographic Modules)

Он выполняет организующую функцию, описывая внешний интерфейс криптографического модуля, общие требования к подобным модулям и их окружению. Наличие такого стандарта упрощает разработку сервисов безопасности и профилей защиты для них.

«Обобщенный прикладной программный интерфейс службы безопасности»

Криптография как средство реализации сервисов безопасности имеет две стороны: алгоритмическую и интерфейсную. Интерфейсный аспект наряду со стандартом FIPS 140-2 предложило Internet-сообщество в виде технической спецификации «Обобщенный прикладной программный интерфейс службы безопасности» (Generic Security Service Application Program Interface, GSS-API).

Интерфейс безопасности GSS-API предназначен для защиты коммуникаций между компонентами программных систем, построенных в архитектуре клиент/сервер. Он создает условия для взаимной аутентификации общающихся партнеров, контролирует целостность пересылаемых сообщений и служит гарантией их конфиденциальности. Пользователями интерфейса безопасности GSS-API являются коммуникационные протоколы (обычно прикладного уровня) или другие программные системы, самостоятельно выполняющие пересылку данных.

Технические спецификации IPsec

Они описывают полный набор средств обеспечения конфиденциальности и целостности на сетевом уровне. Для доминирующего в настоящее время протокола IP версии 4 они носят необязательный характер; в версии IPv6 их реализация обязательна. На основе IPsec строятся защитные механизмы протоколов более высокого уровня, вплоть до прикладного, а также законченные средства безопасности, в том числе виртуальные частные сети. IPsec существенным образом опирается на криптографические механизмы и ключевую инфраструктуру.

TLS, средства безопасности транспортного уровня (Transport Layer Security, TLS)

Спецификация TLS развивает и уточняет популярный протокол Secure Socket Layer (SSL), используемый в большом числе программных продуктов самого разного назначения.

Х.500 «Служба директорий: обзор концепций, моделей и сервисов»

В инфраструктурном плане очень важны рекомендации Х.500 «Служба директорий: обзор концепций, моделей и сервисов» (The Directory: Overview of concepts, models and services) и Х.509 «Служба директорий: каркасы сертификатов открытых ключей и атрибутов» (The Directory: Public-key and attribute certificate frameworks). В рекомендациях Х.509 описан формат сертификатов открытых ключей и атрибутов – базовых элементов инфраструктур открытых ключей и управления привилегиями.

Обеспечение информационной безопасности – проблема комплексная, требующая согласованного принятия мер на законодательном, административном, процедурном и программно-техническом уровнях. При разработке и реализации базового документа административного уровня (политики безопасности организации) может использоваться рекомендация Internet-сообщества «Руководство по информационной безопасности предприятия» (Site Security Handbook). В нем освещаются практические аспекты формирования политики и процедур безопасности, поясняются основные понятия административного и процедурного уровней, содержится мотивировка рекомендуемых действий, затрагиваются темы анализа рисков, реакции на нарушения информационной безопасности и действий после ликвидации нарушения. Более подробно последние вопросы рассмотрены в рекомендации «Как реагировать на нарушения информационной безопасности» (Expectations for Computer Security Incident Response). В этом документе можно найти и ссылки на информационные ресурсы, и практические советы процедурного уровня.

При развитии и реорганизации корпоративных информационных систем окажется полезной рекомендация «Как выбирать поставщика Internet-услуг» (Site Security Handbook Addendum for ISPs). В первую очередь ее положений необходимо придерживаться в ходе формирования организационной и архитектурной безопасности, на которой базируются прочие меры процедурного и программно-технического уровней.

Британский стандарт BS 7799 «Управление информационной безопасностью. Практические правила»

Для практического создания и поддержания режима информационной безопасности с помощью регуляторов административного и процедурного уровней необходимо использовать британский стандарт BS 7799 «Управление информационной безопасностью. Практические правила» (Code of practice for information security management) и его вторую часть BS 7799-2:2002 «Системы управления информационной безопасностью – спецификация с руководством по использованию» (Information security management systems – Specification with guidance for use). В нем разъясняются такие понятия и процедуры, как политика безопасности, общие принципы организации защиты, классификация ресурсов и управление ими, безопасность персонала, физическая безопасность, принципы администрирования систем и сетей, управление доступом, разработка и сопровождение ИС, планирование бесперебойной работы организации.

Данный текст является ознакомительным фрагментом.Важность обеспечения информационной безопасности сложно переоценить, так как необходимость хранить и передавать данные является неотъемлемой частью ведения любого бизнеса.

Различные способы информационной защиты зависят от того, в какой форме осуществляется ее хранение, однако для того, чтобы систематизировать и упорядочить данную область, необходимо установление стандартов обеспечения информационной безопасности, поскольку стандартизация является важным определителем качества в оценке предоставляемых услуг.

Любое обеспечение информационной безопасности нуждается в контроле и проверке, которая не может быть произведена только лишь методом индивидуальной оценки, без учета международных и государственных стандартов.

Любое обеспечение информационной безопасности нуждается в контроле и проверке, которая не может быть произведена только лишь методом индивидуальной оценки, без учета международных и государственных стандартов.

Формирование стандартов информационной безопасности происходит после четкого определения ее функций и границ. Информационная безопасность – это обеспечение конфиденциальности, целостности и доступности данных.

Для определения состояния информационной безопасности наиболее применима качественная оценка, так как выразить степень защищенности или уязвимости в процентном соотношении возможно, но это не дает полной и объективной картины.

Для оценки и аудита безопасности информационных систем можно применить ряд инструкции и рекомендаций, которые и подразумевают под собой нормативное обеспечение.

Государственные и международные стандарты информационной безопасности

Контроль и оценка состояния безопасности осуществляется путем проверки их соответствия стандартам государственным (ГОСТ, ИСО) и международным (Iso, Common criteris for IT security).

Контроль и оценка состояния безопасности осуществляется путем проверки их соответствия стандартам государственным (ГОСТ, ИСО) и международным (Iso, Common criteris for IT security).

Международный комплекс стандартов, разработанных Международной Организацией по Стандартизации (ISO), представляет собой совокупность практик и рекомендаций по внедрению систем и оборудования информационной защиты.

ISO 27000 – один из самых применимых и распространенных стандартов оценки, включающий в себя более 15 положений, и имеющих последовательную нумерацию.

Согласно критериям оценки стандартизации ISO 27000, безопасность информации – это не только ее целостность, конфиденциальность и доступность, а также аутентичность, надежность, отказоустойчивость и идентифицируемость. Условно эту серию стандартов можно разделить на 4 раздела:

- обзор и введение в терминологию, описание терминов, применяемых в сфере обеспечения безопасности;

- обязательные требования к системе управления информационной безопасностью, подробное описание методов и средств управления системой. Является основным стандартом этой группы;

- рекомендации для аудита, руководство по мерам обеспечения безопасности;

- стандарты, рекомендующие практики внедрения, развития и усовершенствования системы управления информационной безопасностью.

К государственным стандартам обеспечения информационной безопасности относится ряд нормативных актов и документов, состоящих из более чем 30 положений (ГОСТ).

Различные стандарты направлены не только на установление общих критериев оценки, как например ГОСТ Р ИСО/МЭК 15408, содержащий методологические указания по оценке безопасности, перечень требований к системе управления. Они могут быть и специфическими, а также содержать в себе практическое руководство.

Правильная организация склада и его регулярный контроль работы поможет исключить хищение товарных и материальных ценностей, что негативно сказывается на финансовом благополучии любого предприятия, независимо от формы его собственности.

К моменту запуска система автоматизации склада проходит ещё два этапа: внутреннее тестирование и наполнение данными. После такой подготовки система запускается в полном объёме. Более подробно об автоматизации читайте тут.

Взаимосвязь и совокупность методик приводят к разработке общих положений и к слиянию международной и государственной стандартизаций. Так, ГОСТы РФ содержат дополнения и ссылки на международные стандарты ISO.

Такое взаимодействие помогает выработать единую систему контроля и оценки, что, в свою очередь, значительно повышает эффективность применения данных положений на практике, объективно оценивать результаты работы и в целом улучшать .

Сравнение и анализ национальных и международных систем стандартизации

Количество европейских норм стандартизации по обеспечению и контролю информационной безопасности значительно превышает те правовые нормы, которые устанавливает РФ.

Количество европейских норм стандартизации по обеспечению и контролю информационной безопасности значительно превышает те правовые нормы, которые устанавливает РФ.

В национальных государственных стандартах преобладающими являются положения о защите информации от возможного взлома, утечки и угроз ее потери. Иностранные системы защиты специализируются на разработке стандартов доступа к данным и осуществления аутентификации.

Различия имеются так же и в положениях, относящихся к осуществлению контроля и аудита систем . Кроме того, практика применения и внедрения системы управления информационной безопасностью европейской стандартизации проявляется практически во всех сферах жизни, а стандарты РФ в основном направлены на сохранение материального благосостояния.

Тем не менее, постоянно обновляющиеся государственные стандарты содержат необходимый минимальный набор требований, позволяющий создать грамотную систему управления информационной безопасностью.

Стандарты информационной безопасности передачи данных

Ведение бизнеса предполагает как хранение, так и обмен, и передачу данных посредством сети Интернет. В современном мире совершение валютных операций, осуществление коммерческой деятельности и перевод средств зачастую происходит в сети, и обеспечить информационную безопасность данной деятельности возможно, только лишь применяя, грамотный и профессиональный подход.

Ведение бизнеса предполагает как хранение, так и обмен, и передачу данных посредством сети Интернет. В современном мире совершение валютных операций, осуществление коммерческой деятельности и перевод средств зачастую происходит в сети, и обеспечить информационную безопасность данной деятельности возможно, только лишь применяя, грамотный и профессиональный подход.

В сети интернет существует множество стандартов, обеспечивающих безопасное хранение и передачу данных, широко известные антивирусные программы защиты, специальные протоколы финансовых операций и множество других.

Скорость развития информационных технологий и систем настолько велика, что значительно опережает создание протоколов и единых стандартов для их использования.

Одним из популярных протоколов безопасной передачи данных является SSL (Secure Socket Layer), разработанный американскими специалистами. Он позволяет обеспечивать защиту данных с помощью криптографии.

Преимуществом данного протокола является возможность проверки и аутентификации, например , непосредственно перед обменом данными. Однако использование подобных систем при передаче данных является скорее рекомендательным, так как применение этих стандартов не являются обязательными для предпринимателей.

Для открытия ООО необходим устав предприятия. Процедура, которая разрабатывается в соответствии с законодательством РФ. Написать его можно самому, в качестве пособия взять типовой образец, а можно обратиться к специалистам, которые его напишут.

Начинающему бизнесмену, планирующему развивать собственный бизнес в статусе индивидуального предпринимателя, необходимо при заполнении заявления указать код экономической деятельности в соответствии с ОКВЭД. Подробности тут.

Для осуществления безопасных трансакций и операций был разработан протокол передачи SET (Security Electronic Transaction), позволяющий минимизировать риски при проведении коммерческих и торговых операций. Данный протокол является стандартом для платежных систем Visa и Master Card, позволяя использовать защитный механизм платежной системы.

Комитеты, проводящие стандартизацию интернет ресурсов, являются добровольными, поэтому осуществляемая ими деятельность не является правовой и обязательной к применению.

Однако мошенничество в сети интернет в современном мире признано одной из глобальных проблем, следовательно, обеспечить информационную безопасность без применения специальных технологий и их стандартизации просто невозможно.

Рассмотрим наиболее известные международные стандарты в области информационной безопасности.

Стандарт ISO 17799 «Практические правила управления информационной безопасностью» рассматривает следующие аспекты ИБ:

Основные понятия и определения;

Политика информационной безопасности;

Организационные вопросы безопасности;

Классификация и управление активами;

Вопросы безопасности, связанные с персоналом;

Физическая защита и защита от воздействий окружающей среды;

Управление передачей данных и операционной деятельностью;

Контроль доступа;

Разработка и обслуживание систем;

Управление непрерывностью бизнеса;

Внутренний аудит ИБ компании;

Соответствие требованиям законодательства.

Важное место в системе стандартов занимает стандарт ISO 15408 «Общие критерии безопасности информационных технологий», известный как «Common Criteria». В «Общих критериях» проведена классификация широкого набора требований безопасности информационных технологий, определены структуры их группирования и принципы использования.

Важной составляющей системы стандартов является инфраструктура открытых ключей PKI (Public Key Infrastructure). Эта инфраструктура подразумевает развертывание сети центров сертификации ключей и использование цифровых сертификатов, удовлетворяющих рекомендации X.509

Российские стандарты по информационной безопасности

ГОСТ Р 50739-95. Средства вычислительной техники. Защита от несанкционированного доступа к информации. Общие технические требования. Госстандарт России

ГОСТ Р 50922-2006. Защита информации. Основные термины и определения. Госстандарт России

ГОСТ Р 51188-98. Защита информации. Испытания программных средств на наличие компьютерных вирусов. Типовое руководство. Госстандарт России

ГОСТ Р 51275-2006. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения. Госстандарт России

ГОСТ Р 51583-2000. Защита информации. Порядок создания автоматизированных систем в защищенном исполнении. Общие положения

ГОСТ Р 51624-2000. Защита информации. Автоматизированные системы в защищенном исполнении. Общие требования

ГОСТ Р 52069-2003. Защита информации. Система стандартов. Основные положения

ГОСТ Р 53131-2008 (ИСО/МЭК ТО 24762-2008). Защита информации. Рекомендации по услугам восстановления после чрезвычайных ситуаций функций и механизмов безопасности информационных и телекоммуникационных технологий. Общие положения

ГОСТ Р ИСО 7498-1-99. Информационная технология. Взаимосвязь открытых систем. Базовая эталонная модель. Часть 1. Базовая модель. Госстандарт России

ГОСТ Р ИСО 7498-2-99. Информационная технология. Взаимосвязь открытых систем. Базовая эталонная модель. Часть 2. Архитектура защиты информации. Госстандарт России

ГОСТ Р ИСО/МЭК 13335-1-2006. Информационная технология. Методы и средста обеспечения безопасности. Часть 1. Концепция и модели менеджмента безопасности информационных и телекоммуникационных технологий

ГОСТ Р ИСО/МЭК ТО 13335-3-2007. Информационная технология. Методы и средста обеспечения безопасности. Часть 3. Методы менеджмента безопасности информационных технологий

ГОСТ Р ИСО/МЭК ТО 13335-4-2007. Информационная технология. Методы и средста обеспечения безопасности. Часть 4. Выбор защитных мер

ГОСТ Р ИСО/МЭК ТО 13335-5-2007. Информационная технология. Методы и средста обеспечения безопасности. Часть 5. Руководство по менеджменту безопасности сети

ГОСТ Р ИСО/МЭК 15408 -1-2008. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий . Часть 1. Введение и общая модель. Госстандарт России

ГОСТ Р ИСО/МЭК 15408-2-2008. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные требования безопасности. Госстандарт России

ГОСТ Р ИСО/МЭК 15408-3-2008. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Требования доверия к безопасности. Госстандарт России

ГОСТ Р ИСО/МЭК ТО 15443-1-2011. Информационная технология. Методы и средства обеспечения безопасности. Основы доверия к безопасности ИТ. Часть 1. Обзор и основы

ГОСТ Р ИСО/МЭК ТО 15443-2-2011. Информационная технология. Методы и средства обеспечения безопасности. Основы доверия к безопасности ИТ. Часть 2. Методы доверия

ГОСТ Р ИСО/МЭК ТО 15443-3-2011. Информационная технология. Методы и средства обеспечения безопасности. Основы доверия к безопасности ИТ. Часть 3. Анализ методов доверия

ГОСТ Р ИСО/МЭК17799- 2005. Информационная технология. Методы и средства обеспечения безопасности. Практические правила управления информационной безопасностью

ГОСТ Р ИСО/МЭК 18028-1-2008. Информационная технология. Методы и средства обеспечения безопасности. Сетевая безопасность информационных технологий. Менеджмент сетевой безопасности

ГОСТ Р ИСО/МЭК ТО 19791-2008. Информационная технология. Методы и средства обеспечения безопасности. Оценка безопасности автоматизированных систем

ГОСТ Р ИСО/МЭК27001- 2006. Методы и средства обеспечения безопасности.Системы менеджмента информационной безопасности . Требования

ГОСТ Р ИСО/МЭК 27004-2011. Информационная технология. Методы и средства обеспечения безопасности. Менеджмент информационной безопасности. Измерения

ГОСТ Р ИСО/МЭК 27005-2009. Информационная технология. Методы и средства обеспечения безопасности. Менеджмент риска информационной безопасности

ГОСТ Р ИСО/МЭК 27033-1-2011. Информационная технология. Методы и средства обеспечения безопасности. Безопасность сетей. Часть 1. Обзор и концепции

ГОСТ 28147 -89 Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования .

ГОСТ Р 34.10 -2001 Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи .

ГОСТ Р 34.11 -94 Информационная технология. Криптографическая защита информации. Функции хэширования .

Весьма важным является семейство международных стандартов по управлению информационной безопасностью серии ISO 27000 (которые с некоторой задержкой принимаются и в качестве российских государственных стандартов). Отдельно отметим ГОСТ/ISO 27001 (Системы управления информационной безопасностью), ГОСТ/ISO 27002 (17799) (Практические правила управления информационной безопасностью)

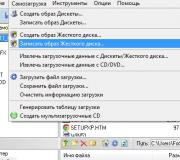

Технологии межсетевых экранов

Межсетевой экран (МЭ) - комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов в соответствии с заданными правилами. МЭ также называют брандма́уэр (нем. Brandmauer ) или файрво́л (англ. firewall ). МЭ позволяет разделить общую сеть на 2 части и реализовать набор правил, определяющий условия прохождения пакетов с данными через экран из одной части сети в другую. Обычно МЭ устанавливается между корпоративной (локальной) сетью и сетью Интернет, защищая внутреннюю сеть предприятия от атак из глобальной сети, но может защищать и локальную сеть от угроз из корпоративной сети.

Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Сетевые экраны часто называют фильтрами, так как их основная задача - не пропускать (фильтровать) пакеты, не подходящие под критерии, определённые в конфигурации.