Как разблокировать компьютер от вируса без диска. Заключительные работы и действия при неудаче

14.04.2016

В настоящее время существует огромное количество вирусов, благо, современному антивирусному программному обеспечению по силам справиться с большинством «вредителей». Условно вирусы можно разделить на несколько групп, но самые распространенные – это шпионский, рекламный софт и трояны, к которым относятся и вирусы-вымогатели . Как раз о последних и пойдет речь в данной статье.

Распознать компьютер, зараженный вирусом-вымогателем довольно просто. На экране появляется и висит изображение делового, порнографического или другого характера. Компьютер при этом либо вовсе не отвечает на команды, либо отвечает, но картинка занимает практически всю видимую область. Это наш клиент – троян семейства Winlock или, говоря проще, .

Располагающийся на экране баннер имеет следующее содержание: «Ваш компьютер заблокирован , отправьте деньги на счет или платное SMS». После этого баннер вместе с блокировкой компьютера обещает исчезнуть. Также на картинке присутствует поле, в которое следует вводить код, который вы якобы получите после оплаты. Не стоит паниковать и спешить расставаться с деньгами. Мы расскажем вам, .

Рассматриваемый вирус имеет несколько разновидностей, в зависимости от поколения. Более старые можно обезвредить с помощью пары нажатий кнопки мыши. Другие потребуют куда более серьезной подготовки. Не переживайте, мы приведем все варианты выхода из такой непростой ситуации, которые точно помогут удалить любой подобный троян.

Метод №1 – Диспетчер задач

Данный способ поможет в борьбе со старыми, примитивным троянам. Вызываем диспетчер задач (C trl +S hift +E sc на Windows 10 либо C trl +A lt +D el на более старых версиях Windows). Если диспетчер запустится, попробуйте отыскать в перечне процессов подозрительный пункт. Завершите этот процесс.

Если диспетчер не запустился, попробуйте запустить менеджер процессов (клавиши Win + R ). Введите команду “notepad ” в поле “Открыть ”. После этого должен открыться Блокнот. Наберите в открывшемся окне произвольные символы и нажмите коротко (резко) кнопку включения на ПК или ноутбуке. Все процессы вместе с трояном должны автоматически завершиться. Компьютер останется включенным.

Сейчас самое время удалить все зараженные файлы. Необходимо найти их и удалить либо просканировать диски .

Предположим, что по нелепой случайности антивирус на компьютер вы заранее не поставили. Как быть? Отпрыски Winlock обычно забираются во временные файлы, в том числе файлы браузера. Попробуйте проверить следующие пути:

C:\Users\папка с именем пользователя\App Data \ Roaming \

C:\ Documents and Settings \каталог с именем пользователя\

Найдите «ms.exe » или другие подозрительные файлы, например, с произвольным сочетанием символов типа «89sdfh2398.exe » или «Hgb.hd.exe ». Удалите их.

Метод №2 – Безопасный режим

Первый способ провалился, и вы всё еще не понимаете, как разблокировать компьютер от вируса-вымогателя ? Расстраиваться не стоит. Просто наш троянчик более продвинутый. Он подменил системные компоненты и установил блокировку запуска диспетчера задач.

Чтобы устранить неисправность, перезагрузите компьютер, удерживая клавишу F8 при запуске системы. В отображенном меню выберите пункт «Безопасный режим с поддержкой командной строки ».

После чего наберите “explorer ” в консоли и нажмите Enter . Такая манипуляция запустит проводник. Прописываем далее слово “regedit ” в командной строке, нажимаем снова Enter . После чего запустится редактор реестра. Здесь вы найдете место, откуда осуществляется автозапуск вируса, а еще — созданные им записи.

Ищите компоненты вируса-вымогателя в ключах Userinit и Shell . В первом его легко найти по запятой, в Shell он прописывается как explorer . exe . Скопируем полное имя найденного нами опасного файла в буфер обмена, используя правую клавишу мыши. Пишем “del ” в командной строке, далее пробел, а далее вставляем скопированное ранее имя. Жмем Enter и наслаждаемся результатом ваших манипуляций. Теперь вам известно, как разблокировать компьютер от вируса-вымогателя . Проделываем эту операцию со всеми подозрительными файлами.

Метод №3 – Восстановление системы

После проделанных манипуляций необходимо снова войти в , используя способ, описанный в методе №2 . Пропишите в командной строке следующее: “C:\WINDOWS\system32\ Restore \rstrui.exe ” или в современных версиях лаконичное “rstrui ”, после чего нажмите Enter . На экране появится окошко “Восстановление системы ”.

Следует выбрать дату, которая предшествует появлению вируса. Эта дата называется точкой восстановления. Это может быть на год или всего день раньше той злополучной даты, когда ваш ПК подвергся атаке вируса. Другими словами, выберите дату, в которой ваш компьютер был здоров и на 100% чист. На этом разблокировка окончена.

Метод №4 – Аварийный диск

Для этого способа вам необходимо заранее скачать необходимый софт, воспользоваться вторым компьютером или посетить для этой цели друга. Программное обеспечение для восстановления системы и её лечения обычно встраиваются в антивирусные программы. Однако их можно скачать бесплатно, отдельно, без регистраций.

На этом все, теперь вы знаете, как разблокировать компьютер от вируса-вымогателя . Впредь будьте осторожны.

Как самостоятельно разблокировать компьютер, не отправляя деньги на запрос вымогателей и без использования специальных средств.

Эта статья является дополнением к моей статье Вирусы вымогатели. . В ней даются конкретные рекомендации по удалению наиболее распостраненных блокировщиков.

Здесь рассмотрены два вида блокировки: полная блокировка жесткого диска и, соответственно, компьютера, и блокировка проводника (explorer) Windows.

В первом случае изменяется главная загрузочная запись жесткого диска (MBR). Попытка загрузки компьютера может закончиться лишь мигающим курсором в левом углу на черном фоне или картинкой подобно следующей:

Во втором случае компьютер грузится, доходит до момента прорисовки значков на рабочем столе, но вместо них мы видим следующее:

Здесь блокируется только текущая Windows. Другие ОС, если такие установлены, будут преспокойно загружаться.

Разблокировка MBR.

Для Windows XP

Загружаемся с любого CD/DVD с дистрибутивом Windows XP, поддерживающим консоль восстановления. Заходим в консоль восстановления

и выполняем команду fixmbr

.

На предупреждение, что у вас нестандартная загрузочная запись и это может закончиться плохо, не обращаем внимания.

После выполнения команды и перезагрузки, восстанавливается загрузка Windows.

Для Windows 7

Загружаемся с оригинального установочного дистрибутива Windows 7, поддерживающего опцию восстановления

Выбираем "Восстановление системы"

В окне "Параметры восстановления системы" выбираем операционную систему, которую необходимо восстановить, и жмем "Далее".

В следующем окне выбрать пункт "Командная строка"

Откроется окно интерпретатора командной строки cmd.exe, где следует ввести:

Bootrec.exe /FixMbr

Запущенная с ключом /FixMbr, утилита записывает совместимую с Windows 7 главную загрузочную запись MBR (Master Boot Record) в системный раздел.

В большинстве случаев этого бывает достаточно, чтобы восстановить нормальную загрузку Windows 7. Если все же загрузка системы не произойдет, то повторите вышеуказанную операцию и дополнительно введите команду:

Bootrec.exe /FixBoot

Запущенная с ключом /FixBoot , утилита записывает в системный раздел новый загрузочный сектор, совместимый с Windows 7.

Разблокировка Windows

Здесь описан вариант для Windows XP. Для семерки все аналогично.Загружаемся в "Безопасный режим с поддержкой командной строки

".

Внимание! Именно "Безопасный режим с поддержкой командной строки". Просто "Безопасный режим" вам ничего не даст. Блокировка сохранится.

Напомню, для загрузки в безопасном режиме после вклучения компьютера необходимо нажимать клавишу F8. В некоторых BIOS F8 выводит загрузочное меню откуда должен загружаться компьютер (FDD, CD/DVD, HDD). В таком случае нужно выбрать HDD нажать Enter и затем снова F8.

В командном процессоре набираем: regedit

и жмем Enter. Запускается редактор реестра, в котором заходим в следующую ветвь

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Здесь исправляем приведенные ниже параметры, чтобы они были именно такими:

Shell = Explorer.exe

Userinit = C:\\WINDOWS\\system32\\userinit.exe,

(если Windows на диске C:)

Кто с реестром не в ладах, может заранее скачать этот файл, а в случае блокировки запустить в командной строке explorer - откроется проводник с графической оболочкой, с помощью которого отыщете скачанный файл и запустите его, соглашаясь с внесением изменений в реестр.

Закрываем редактор реестра и еще проверим, не стоит ли наш вредонос в автозагрузке. Иначе вся наша коррекция будет отменена при перезагрузке.

Для этого вначале через Ctrl+Alt+Del вызываем диспетчер задач, в котором вибирам "новая задача", где набираем msconfig

и жмем ОК.

Откроется окно настройки системы, где переходим на вкладку

Просматривая элементы автозагрузки особо следует обратить внимание на столбец "Команда". Здесь указаны места откуда запускаются файлы. Если это папка Temp или Temporary Internet Files , то это практически 100% вирус. Записываем где он находится, удаляем из автозагрузки и, далее, запустив Explorer , находим и удаляем сам вредоносный файл. Если не уверены, то можно его просто переименовать, установив впереди имени например такой знак #.

Здесь рассмотрены наиболее простые методы блокировки. Техническая мысль злоумышленников не стоит на месте и в будущем возможно придется столкнуться с более изощренными методами. Чтобы обезопасить себя от возможных сюрпризов необходимо периодически делать архивные копии системного раздела, желательно на внешнем носителе.

Защита вашего пользователя в компьютере паролем – довольно полезная вещь, которая предотвращает несанкционированный доступ к вашим файлам и документам. Но если пароль утерян или забыт, то просто так войти в учетную запись не удастся.

Иногда случаются ситуации, когда компьютер защищен паролем, и пользователь либо не помнит пароля, либо он не был обнулен предыдущим пользователем (для офисных компьютеров и пользователей).

В случаях, когда вы забыли или потеряли ваш пароль, вспомнить его может помочь только подсказка самого пользователя, то есть, кодовое слово, например, девичья фамилия матери или любое другое, которое вы указывали при создании пароля, но этот этап также мог быть пропущен. Вспомните, какое слово вы могли указать. Если не выходит, необходимо сбрасывать пароль и устанавливать новую комбинацию.

Для этого следуйте шагам по инструкции

- Выполняем перезагрузку компьютера, и когда увидите на экране BIOS, нажимайте кнопку F8. Эти действия дадут возможность зайти в меню загрузки для внесения корректив в существующие настройки. Вверху экрана указаны кнопки, с помощью которых вы можете перемещаться в этом меню. Мышка тут не работает, необходимо пользоваться клавиатурой. Так, например, двигаться вверх-вниз нужно с помощью стрелок вверх и вниз, подтверждение действие будет выполнено кнопкой «Y» (сокращенно от «yes», чтобы легче было запомнить) и «N» («no»).

- Перемещаемся на строку «Безопасный режим» и нажимаем кнопку «Enter». При этом будет выполнена загрузка операционной системы в безопасном режиме.

- Выбираем пользователя «Администратор». Эта учетная запись не защищена паролем в таком режиме.

- Действуя в безопасном режиме, заходим: меню «Пуск» — «Панель управления» — «Учетные записи пользователей».

- Переходим в ту запись, пароль на которой вы забыли, выбираем «Изменить пароль».

- В появившемся окне вводим новый пароль, или, если вы хотите сбросить пароль (снять его), просто оставьте поле пустым и сохраните все изменения.

- После того, как вы закончили работать, перезагрузите компьютер еще раз и при выборе учетной записи введите ваш новый пароль, или простой войдите в нее, если вы решили обнулить пароль.

Важное замечание: если на вашем компьютере была всего одна учетная запись – администратора, и вы забыли к ней пароль, то выполнять описанные выше действия бесполезно, поскольку они не помогут.

В этой статье я расскажу вам про основные классы вредоносного ПО и классические уязвимости в популярных ОС на примере Windows 7/XP/2000. Постараюсь описать основные методы устранения более понятным и простым языком направленным на общую аудиторию пользователей.

В настоящее время существует огромное количество . Паралельно с вирусами развивается , становясь все более совершенной, но не всегда бывает по карману обычному пользователю. И многие используют простейшие антивирусники или не имеют вообще надеясь, что вирус не попадет к ним в компьютер.

Какие вирусы бываю? Посмотрим не сложную классификацию:

— по среде обитания

— файловые вирусы, попадают в выполняемые файлы (*.СОМ, *.ЕХЕ, *.SYS, *.BAT, *.DLL);

— загрузочные вирусы , стремятся попасть в загрузочный сектор диска (Boot-сектор);

—макро-вирусы , поражают системы которые используют в своей работе макросы (например, Word, Excel).

—сетевые вирусы распространяются при помощи команд и протоколов компьютерных сетей.

Последнее время самым неприятным и даже страшным вирусом для обычного пользователя становятся банеры блокирующие компьютер и вымогающие деньги. Есть три способа борьбы с такими вирусами-блокировщиками.

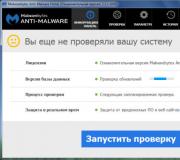

1. Первый способ самый простой. Воспользуйтесь другим компьютером или мобильным устройством для входа на официальный сайт производителей антивирусных продуктов (Kasperskiy, Dr Web, Nod 32). У каждой компании есть раздел где можно подобрать код разблокировки введя номер телефона указанного на банере.

Если такой банер в базе, то этот способ поможет вам разблокировать компьютер. Но остается вероятность запуска этого банера вновь.

2. Второй способ немного сложнее, но успех гарантирован если сделать все правильно.

Для этого используем диск Live CD или презагружаем и входим в «Безопасный режим » работы компьютера. В командной строке прописываем «regedit.exe » и входим в программу работы с реестром.

Проходим следующий путь:

HKEY_LOCAL_MACHINE/SOFTWARE/

Microsoft/Windows NT/

CurrentVersion/Winlogon

Находим файлы в правой колонке «Userinit,Shell «. Значение «Userinit » должно быть точно как на картинке, а значению «Shell «должно соответствовать «Explorer.exe » или этого параметра может вообще не быть. Если ваши значения отличаются от приведенных выше то их необходимо изменить. Два раза кликаем на значении и меняем его, далее «Запомнить «. Именно эти значения являются адресом банера. Компьютер разблокирован, но вирус не удален. Очистить можно при помощи специальной бесплатной утилиты «Dr.web cureit » которую можно скачать на официальном сайте компании «Доктор Веб».

3. Третий способ.

3.1 Скачиваем с официального сайта Лаборатории Касперского образ —iso диска «Kaspersky Rescue Disk».

3.2 Записываем скачанный образ на CD/DVD-диск. Записать образ-iso можно при помощи программ Nero Burning ROM , ISO Recorder , DeepBurner , Roxio Creator и др.

3.3 Так же можно записать образ утилиты на USB-накопитель.

Для записи вставьте USB-накопитель в компьютер. Объем накопителя должен быть не меньше 256 Мв. Файловая система накопителя должна быть FAT16 или FAT32 . Если накопитель имеет файловую систему NTFS, то необходимо отформатировать его с указанием нужной системы. Скачиваем образ для USB-накопителя и запускаем файл rescue2usb.exe.

С помощью кнопки «Обзор » находим скачанную утилиту и ниже выбираем USB-накопитель куда записываем образ, нажимаем кнопку»Старт «. После завершения записи в открывшимся окне нажимаем кнопку «ОК «.

В меню BIOS находим Boot где установим тот накопитель с которого будет загрузка, это — CD-ROM Drive или Removable Devices.

После того как выбрали метод загрузки вставляем диск с образом в дисковод или USB-накопитель в порт. Перезагрузите компьютер. В появившемся окне увидите надпись «Press any key to enter the menu »

и нажмите любую клавишу в течении 10 секунд иначе загрузка пойдет с жесткого диска. В новом окне выберете язык интерфейса.

Соглашаясь с лицензионным соглашением нажимаете клавишу «1 «.

Переходим к лечению реестра. Находим кнопку с буквой «К» (в левом нижнем углу ), в меню выбираем «Терминал» . В командной строке прописываем команду windowsunlocker и нажимаете Enter на клавиатуре.

Утилита запущена и вы видите окно с меню где предлагается выполнить действие. Выбираете на клавиатуре «1- разблокироватьWindows » и нажимете «Enter».

Программа очистит реестр и покажет результат.

Последнее что нужно сделать в меню выбрать»2″- Сохранить копии загрузочных секторов. Нажимаете «0 » выход.

После успешного завершения очистки реестра удаляем остатки вируса утилитой «Dr.web cureit».

Вы ознакомились с тремя простыми и эффективными способами разблокировки компьютера зараженным очень неприятным вирусом ().

Видео

Приветствую Вас, уважаемый посетитель блога «Пенсермен».

Наверняка, Вы слышали, а может быть даже попадали в такую ситуацию, когда после какого-то файла или посещения сомнительного сайта в интернете, ПК вдруг становился неуправляем и появлялся банер с требованием ввести код для того чтобы разблокировать компьютер , который можно получить, отправив СМС или пополнив счёт указанного телефона на определённую сумму.

Что же в этом случае делать? Подчиниться вымогателям или всё-таки есть шанс как-то разблокировать компьютер без СМС ? Давайте разберём несколько вариантов наших действий для того чтобы не стать ""дойной коровой"" для . Ведь после пополнения счёта они уже будут знать Ваш телефон и скорее всего смогут авторизоваться у Вашего сотового оператора. А значит и снимать с Вашего телефона денежки им не составит большого труда. Но не будем отчаиваться и сначала попытаемся справиться с проблемой самостоятельно. Итак, как?

Попытка разблокировать от банера через диспетчер задач

Это один из самых простейших методов. Кто знает, может быть мошенники не настолько грамотны и всего лишь блефуют? Итак, вызываем диспетчер задач и снимаем задачу, выполняемую нашим браузером. Для этого нажимаем одновременно клавиши Ctrl+Alt+Del (плюсики, конечно, не нажимаем). Затем в открывшемся окне нажимаем “Запустить диспетчер”:

Это окно может иметь разные виды, в зависимости от операционной системы, но суть надеюсь ясна. Далее появляется диспетчер задач. Тут-то мы и должны снять задачу нашего браузера. Щёлкаем по строчке с браузером и потом по кнопке “Снять задачу”:

Кстати, этот метод применим как для этой, так и для любой другой задачи. Для закрытия зависшей , например. Надо сказать, не всегда получается это сделать с первой попытки, иногда окно диспетчера задач мигает и пропадает вновь. В таких случаях бывает, что помогает повторное нажатие Ctrl+Alt+Del и неоднократное, и до 10-ти раз подряд! Больше, наверное, не имеет смысла. Получилось – хорошо. Нет- действуем дальше.

Попытка разблокировать компьютер через реестр

Теперь пробуем следующий вариант – посложнее. Ставим курсор в поле ввода кода, нажимаем Ctrl+Alt+Del и внимательно смотрим на банер. Он, конечно, не обязательно будет такой же как у меня, но предложение отправить СМС или пополнить номер и строка для ввода кода или должны присутствовать обязательно. Если в результате наших действий курсор исчез, значит внимание клавиатуры переключилось на диспетчер задач:

Теперь можно нажимать Tab, а потом Enter и перед Вами должен открыться пустой рабочий стол, скорее всего, даже без “Пуска”. Если это произошло, теперь чтобы “разблокировать нашего узника” нужно зайти в реестр, так как вирусы обычно прописываются там.

Нажимаем Ctrl+Alt+Del. Потом “Запустить диспетчер задач”. В новом появившемся окне- “Файл”, потом в выпадающем меню “Новая задача(Выполнить…)”:

В следующем прописываем команду “regedit” после чего нажимаем “ОК”:

Команду “Выполнить” можно вызвать и проще если, конечно, получиться- нажав на клавиатуре кнопки Win+R. Кто не знает, Win – это клавиша с картинкой Windows, обычно внизу в левом конце клавиатуры. Если всё получилось мы окажемся в . Вот тут будьте очень внимательны и осторожны. Ничего лишнего не трогайте. Потому как неправильные действия могут привести к неприятным, а порой и непредсказуемым последствиям в работе компьютера.

Итак нам нужно попасть сюда: HKEY_LOCAL_MACHINE / SOFTWARE / Microsoft / Windows NT / CurrentVersion / Winlogon . Покажу Вам два окна чтобы было понятно где и что нажимать для осуществления этой затеи. В первом окне находите строчку с надписью “HKEY_LOCAL_MACHINE” и кликаете по треугольничку слева от неё:

Список под этой строчкой развернётся. Там необходимо найти строку “SOFTWARE” и тоже щёлкнуть по треугольничку:

Не пугайтесь списки там очень большие, про нижний ползунок – двигайте его, чтобы видеть надписи полностью. Когда таким образом дойдёте до Winlogon, уже нажимаете не на треугольничек слева, а на само слово “Winlogon”. После чего переводите взор на правую панель, где нужно будет проверить параметры: “Shell” и “Userinit” (Если плохо видно щёлкните по картинке- она увеличиться):

Смотрим на параметр Shell – его значение только explorer.exe . ""Userinit"" должно выглядеть так: C:\WINDOW\Ssystem32\userinit.exe, . Обратите внимание на то, что в конце после “exe” стоит запятая! Если там какие-то другие значения, то исправляем на указанные выше. Для этого достаточно нажать на ""Shell"" или ""Userinit"" правой кнопкой мыши, щёлкнуть “Изменить”, во всплывшем окне написать нужное значение. Это, я думаю, не вызовет у Вас особых затруднений.

Заключительные работы и действия при неудаче

В некоторых случаях бывает, что эти параметры в порядке. Тогда находим такой раздел: HKEY_LOCAL_MACHINE / SOFTWARE / Microsoft / Windows NT / CurrentVersion / Image File Execution Options и развертываем его. Если там окажется подраздел explorer.exe, удаляем без сожаления. Ну вот мы и сделали всё для того чтобы разблокировать нашего “узника”.

Теперь можете перезагружать компьютер. Если вирус не более коварный, всё должно